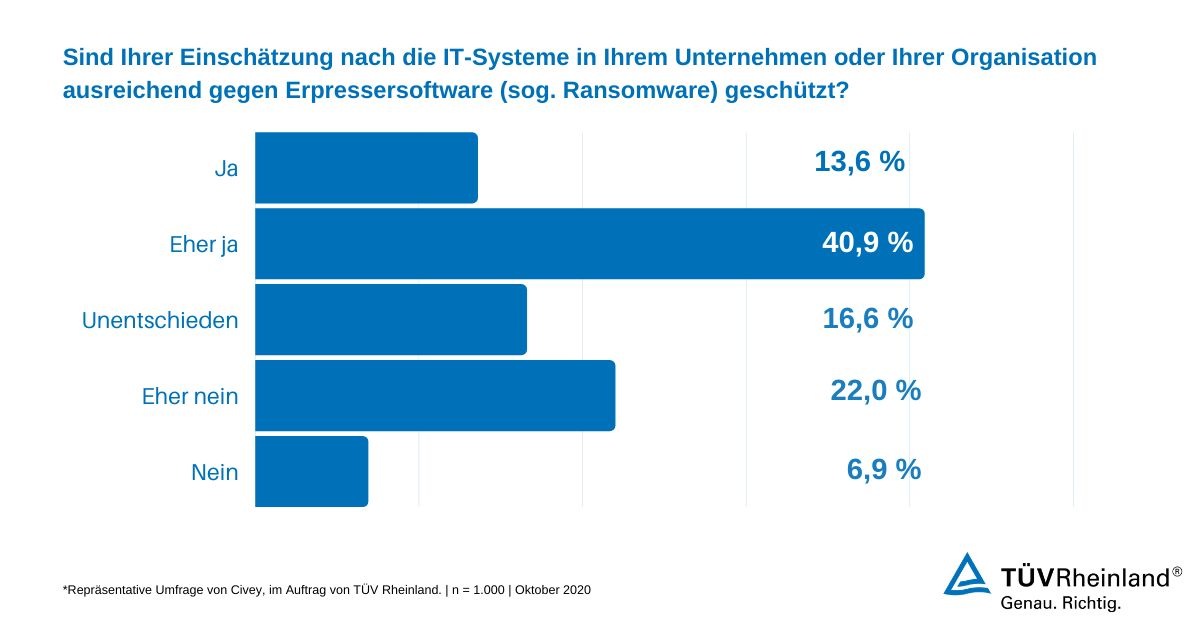

Umfrage Civey Einschätzung Schutz vor Ransomware. Grafik: TÜV Rheinland / Weiterer Text über ots und www.presseportal.de/nr/31385 / Die Verwendung dieses Bildes ist für redaktionelle Zwecke honorarfrei. Veröffentlichung bitte unter Quellenangabe: „obs/TÜV Rheinland AG“

Köln (ots) – Mithilfe von Ransomware, auch „Erpresser-Software“ genannt, blockieren kriminelle Hacker IT-Systeme von Unternehmen. Unternehmen in Deutschland sind auf solche Cyberangriffe allerdings nicht entsprechend vorbereitet. Das zeigt eine aktuelle Civey-Umfrage im Auftrag von TÜV Rheinland unter 1.000 IT-Sicherheitsexperten. Auf die Frage, ob ihr Unternehmen ausreichend gegen Ransomware-Angriffe geschützt sei, antworteten 28,9 Prozent der Befragten mit nein oder eher nein. Auf der anderen Seite antwortete über die Hälfte (54,5 %) mit ja oder eher ja. Hierzu rät Dr. Benedikt Westermann, Experte für Cybersecurity-Testing bei TÜV Rheinland: „Ein Unternehmen erfolgreich gegen größere Schäden eines Ransomware-Angriffs zu schützen, ist eine komplexe Angelegenheit. Hier ist ein aufeinander abgestimmtes Maßnahmenbündel erforderlich.“

Umfassende Cybersecurity-Strategie

Wirksamer Schutz gegen Ransomware gelingt, wenn die fünf Phasen einer umfangreichen Cybersecurity-Strategie umgesetzt werden. Die TÜV Rheinland-Experten sprechen hierbei von den Schritten „Identify, Protect, Detect, Respond, und Recover“. In der „Identify“-Phase wird eine Risikoanalyse durchgeführt und entsprechende Maßnahmen zur eindeutigen Identifizierung von Risiken werden ergriffen. Dazu gehört auch eine Analyse der Prozesse und des Wertes von Informationen im Unternehmen. Unterstützende Maßnahmen können beispielsweise Penetrationstests sein, mit deren Hilfe Sicherheitslücken in einem Unternehmensnetzwerk aufgedeckt werden. In „Protect“ werden passende Maßnahmen zum Schutz umgesetzt, etwa die Filterung von Spam-E-Mails oder die Absicherung von einzelnen Computern – den sogenannten Endpoints. Darüber hinaus geht die Endpoint-Response, die einen drohenden Virus erkennt, abwehrt oder einen Incident-Respond-Prozess in Gang setzt. Abschließend enthält „Recover“ die Umsetzung von Backup-Lösungen mit passenden Wiederherstellungsplänen, um drohenden Datenverlusten entgegenzuwirken. Wichtig sind auch Notfallpläne, die unter anderem eine Krisenkommunikation beinhalten. In der Phase eines Angriffs ist es entscheidend, erforderliche Stellen, wie etwa Behörden oder Geschäftspartner, zeitnah und angemessen zu informieren.

Im Fokus der Hacker sind aber nicht nur große Konzerne – jeden Betrieb kann es treffen. „Kein Unternehmen ist zu klein oder zu unbedeutend, um vor einem Hackerangriff sicherheitshalber geschützt zu sein“, betont Westermann.

Langfassung unter presse.tuv.com (https://presse.tuv.com/) bei TÜV Rheinland

Pressekontakt:

Ihr Ansprechpartner für redaktionelle Fragen:

Norman Hübner, Presse, Tel.: 0221/806-3060

Die aktuellen Presseinformationen sowie themenbezogene Fotos und Videos erhalten Sie auch per E-Mail über presse@de.tuv.com sowie im Internet: presse.tuv.com und www.twitter.com/tuvcom_presse

Original-Content von: TÜV Rheinland AG, übermittelt durch news aktuell