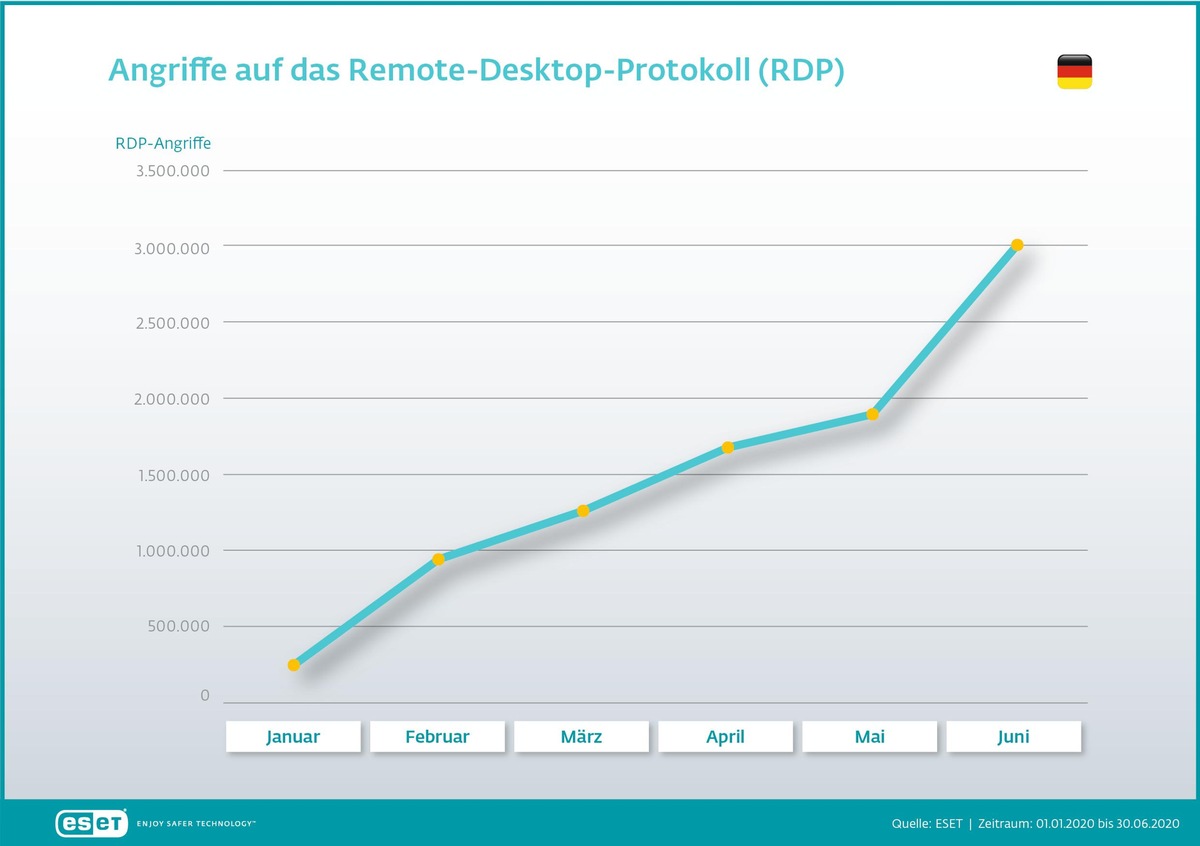

Vor dem Ausbruch der Corona-Pandemie ermittelten die ESET Sicherheitsexperten ungefähr 260.000 Angriffsversuche auf das RDP Protokoll täglich. Mit dem Beginn des Lockdowns stieg die Zahl rasant an. Im April gab es täglich rund 1,7 Millionen Attacken. Bis Juni kletterten diese Angriffe auf rund 3 Millionen Versuche pro Tag. / Weiterer Text über ots und www.presseportal.de/nr/71571 / Die Verwendung dieses Bildes ist für redaktionelle Zwecke honorarfrei. Veröffentlichung bitte unter Quellenangabe: „obs/ESET Deutschland GmbH“

Jena (ots) – Die Sicherheitsexperten von ESET schlagen Alarm: Seit dem Corona-bedingten Umzug in das Home-Office hat sich die Anzahl der täglichen Hacker-Angriffe auf Remote Desktop Verbindungen (RDP) im DACH-Raum mehr als verzehnfacht. Allein im Juni 2020 verzeichnete der IT-Sicherheitshersteller bis zu 3,4 Millionen Attacken innerhalb von 24 Stunden auf die digitale Lebensader zwischen Unternehmen und Remote-Mitarbeitern. Dabei geht es den Angreifern sowohl um das Abgreifen von Daten als auch um die Verteilung von Ransomware.

Pro Sekunde 35 Angriffe in DACH

„Spitzenreiter“ in der DACH-Region ist Deutschland. Vor dem Ausbruch der Corona-Pandemie ermittelten die ESET Sicherheitsexperten ungefähr 260.000 Angriffsversuche in 24 Stunden. Mit Beginn des Lockdowns stieg die Zahl rasant an. Im April 2020 gab es täglich rund 1,7 Millionen Attacken. Bis Juni kletterten diese Angriffe auf rund 3 Millionen Versuche pro Tag.

In der Schweiz haben sich die Attacken auf RDP in der Spitze fast verachtfacht. Ausgehend von ca. 30.000 im Januar belief sich der Höchstwert auf täglich 220.000 Angriffe. Unterbrochen wurde der steile Aufwärtstrend durch die Lockerungen der Corona-Maßnahmen im Mai.

Einen ähnlichen Verlauf verzeichneten die Forscher auch in Österreich. Im April fanden durchschnittlich täglich rund 140.000 Angriffsversuche statt. Mit den Lockerungen im Mai gingen die Zahlen kurzfristig zurück, um im Juni wieder Fahrt aufzunehmen (205.000).

Unternehmen unterschätzen die Gefahr

Offensichtlich nehmen viele Unternehmen die Gefahr durch RDP nicht ernst oder finden keine andere Lösung. Das bestätigt die ESET Wirtschaftsstudie „Quo Vadis, Unternehmen?“, die sich explizit auch mit der Frage der Absicherung von Verbindungen zwischen Unternehmen und Home-Office beschäftigt. Hier gaben 30 Prozent der befragten Unternehmen an, dass ihre Mitarbeiter zur Verifizierung beim Server-Login lediglich ein Passwort benötigen. Nicht einmal die Hälfte der Firmen lassen ihre Mitarbeiter über eine sichere VPN-Verbindung zugreifen (44 Prozent). Nur 29 Prozent nutzen zur Absicherung des Zugangs eine Zwei-Faktor-Authentifizierung (2FA). Die Ergebnisse zeigen eindringlich, dass bei der Sicherung des Netzwerkes weiterhin Nachholbedarf besteht. Gerade bei der Absicherung mit nur einem Passwort wird in den meisten Fällen das Remote Desktop Protokoll zum Einsatz kommen.

Was ist das Remote Desktop Protokoll?

RDP ist ein proprietäres Microsoft-Protokoll, das in allen Versionen von Windows ab XP verfügbar ist. Es ermöglicht das Teilen und Steuern eines Computers bzw. Desktops aus der Ferne. Unternehmen können damit auf eine kostengünstige und einfache Möglichkeit zurückgreifen, um Mitarbeitern das Arbeiten aus der Ferne zu ermöglichen. Für die Verbindung zu einem RDP-Server benötigt man einen Benutzernamen und ein Passwort.

Tipps für sichere RDP-Verbindungen

Unternehmen sollten die Risiken einer verstärkten Nutzung von Remote-Zugängen über RDP oder ähnliche Dienste minimieren. Idealerweise gehört der direkte RDP-Zugriff über das Internet deaktiviert. Wenn dies nicht möglich ist, empfehlen Experten die Anzahl der Benutzer, die über das Internet eine direkte Verbindung zu den Servern des Unternehmens herstellen, zu begrenzen.

– Erlauben Sie nur sichere und komplexe Passwörter für alle Konten, die RDP verwenden.

– Nutzen Sie einen zusätzlichen Verifizierungsschutz mittels Multi-Faktor- oder Zwei-Faktor-Authentifizierung (MFA/2FA).

– Nutzen Sie ein VPN-Gateway (Virtual Private Network) für alle RDP-Verbindungen von außerhalb Ihres lokalen Netzwerks.

– Verbieten Sie an der Firewall externe Verbindungen zu lokalen Computern über Port 3389 (TCP/UDP) oder über einen anderen RDP-Port.

– Schützen Sie Ihre Endpoint-Sicherheitslösung vor Manipulationen oder Deinstallationen durch einen Kennwortschutz der Einstellungen.

– Isolieren Sie alle unsicheren oder veralteten Computer, auf die per RDP über das Internet zugegriffen werden muss und ersetzen Sie sie so bald wie möglich. Weitere Informationen finden Sie im dazugehörigen Artikel „Risiko Remote-Zugang: Das Home-Office im Fadenkreuz“ (https://www.welivesecurity.com/deutsch/2020/09/23/risiko-remote-zugang-das-homeoffice-im-fadenkreuz/) im ESET Security-Blog Welivesecurity:

Pressekontakt:

ESET Deutschland GmbH

Thorsten Urbanski

Head of Communication & PR DACH

+49 (0)3641 3114-261

thorsten.urbanski@eset.de

Michael Klatte

PR Manager DACH

+49 (0)3641 3114-257

Michael.klatte@eset.de

Christian Lueg

PR Manager DACH

+49 (0)3641 3114-269

christian.lueg@eset.de

Folgen Sie ESET:

http://www.ESET.de

ESET Deutschland GmbH, Spitzweidenweg 32, 07743 Jena, Deutschland

Original-Content von: ESET Deutschland GmbH, übermittelt durch news aktuell